漏洞,攻击者可利用这些漏洞远程解锁访问控制系统。

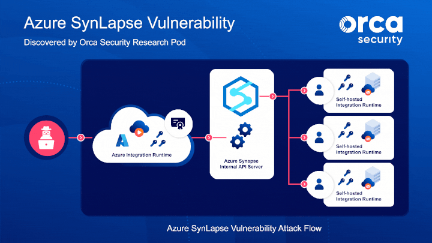

网络安全公司Trellix的安全研究人员共在LenelS2发现了8个零日漏洞,远程攻击者可以利用这些漏洞执行任意代码、执行命令注入、信息欺骗、写入任意文件和触发拒绝服务 ( DoS) 条件。 Trellix 安全研究人员Steve Povolny 和 Sam Quinn 在报告中指出,这些漏洞可以让攻击者远程解锁门禁系统,破坏警报装置,日志和通知系统的能力。 资料显示,LenelS2 是 HVAC 巨头 Carrier 旗下的高级物理安全解决方案(即访问控制、视频监控和移动认证)提供商,被广泛用于医疗保健、教育、交通和政府设施,一旦漏洞被攻击者利用,那么很有可能造成严重的影响。 简而言之,这些问题可能会被攻击者武器化,以获得完整的系统控制权,包括操纵门锁的能力。其中一个零日漏洞 (CVE-2022-31481) 中还包括一个未经身份验证的远程执行漏洞,该漏洞在 CVSS 评分系统中的严重程度为 10 分(满分 10 分)。 其他缺点可能导致命令注入(CVE-2022-31479、CVE-2022-31486)、拒绝服务(CVE-2022-31480、CVE-2022-31482)、用户修改(CVE-2022-31484)、和信息欺骗(CVE-2022-31485)以及实现任意文件写入(CVE-2022-31483)。 研究人员对固件和系统二进制文件进行了逆向工程,并进行了实时调试,八个漏洞中的六个未经身份验证,两个经过身份验证的漏洞可通过网络远程利用。 研究人员表示,通过将两个漏洞链接在一起,我们能够利用访问控制板并远程获得设备的根级别权限。有了这种访问级别,我们创建了一个程序,可以与合法软件一起运行并控制门。这使我们能够解锁任何门并颠覆任何系统监控。 随后,安全人员发布了这些漏洞的PoC测试视频,直观展示了可能出现的攻击。目前,Carrier 已发布了产品安全公告 ,警告客户相关漏洞并敦促他们安装固件更新。 受影响的 LenelS2 部件号包括:

·LNL-X2210

· S2-LP-1501

· LNL-X2220

· S2-LP-1502

· LNL-X3300

· S2-LP-2500

· LNL-X4420

· S2-LP-4502

· LNL-4420 美国网络安全和基础设施安全局 (CISA) 也发布了这些漏洞的公告。

本文内容不用于商业目的,如涉及知识产权问题,请权利人联系51Testing小编(021-64471599-8017),我们将立即处理

21天更文挑战,赢取价值500元大礼,还有机会成为签约作者!

原文地址:http://www.51testing.com/?action-viewnews-itemid-7789403

免责声明:本文来源于互联网,版权归合法拥有者所有,如有侵权请公众号联系管理员

* 本站提供的一些文章、资料是供学习研究之用,如用于商业用途,请购买正版。